Las amenazas TI del futuro

Cada año, el Forum Information Security, una asociación sin ánimo de lucro, elabora su informe ?Threat Horizon?, que plantea los futuros retos de seguridad y las amenazas que esperan a dos años vista a escala global.

Cada año, el Forum Information Security, una asociación sin ánimo de lucro, elabora su informe ‘Threat Horizon’, que plantea los futuros retos de seguridad y las amenazas que esperan a dos años vista a escala global. Estas son las nueve amenazas que encontraremos de aquí a 2018.

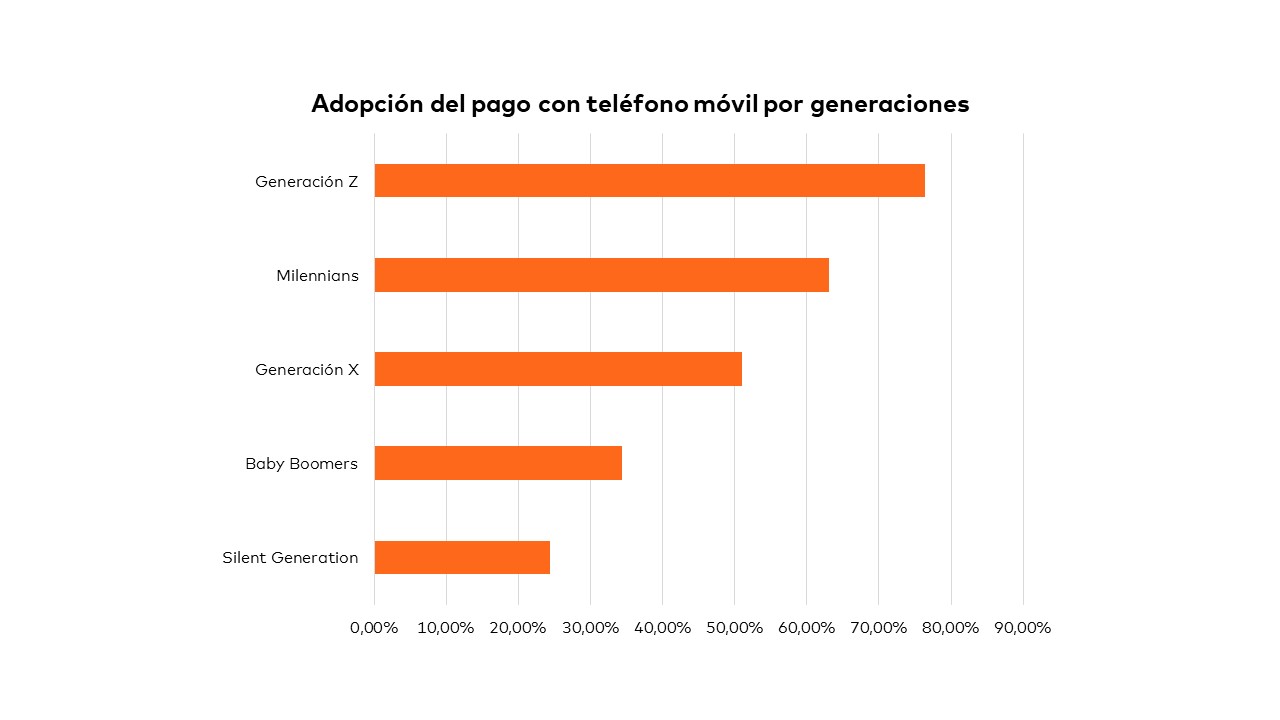

1. La adopción tecnológica se expande

Al integrar la tecnología en todos los aspectos de la vida cotidiana aumentan los puntos vulnerables que se pueden atacar, por lo cual los ciberataques se expandirán a áreas hasta ahora intocables.

2. El IoT filtrará información sensible

El IoT se habrá implementado para el 2020, pero el desarrollo de su seguridad no habrá acompañado al de sus otras aplicaciones. Por ello la información sensible (si una casa está vacía, dónde está el cuarto de los niños, etc.) es susceptible de ser atacada.

3. Algoritmos opacos que comprometen la integridad

Los algoritmos tomarán automáticamente decisiones con toda la responsabilidad que eso conlleva; funciones que hasta ahora realizaban personas o que eran supervisadas por una persona estarán entregadas a máquinas, con la probable posibilidad de que surjan incidentes como consecuencia. Steve Durbin, director ejecutivo de la asociación ISF, explica la inevitabilidad de estos problemas; “vamos a tener que acostumbrarnos y prepararnos para poder reaccionar rápidamente cuando esto pase”.

4. Gobiernos que emplean grupos terroristas para lanzar ciberataques

Se ha visto anteriormente: el DAESH, por ejemplo, ha recibido financiación de gobiernos como el de Arabia Saudí; Ucrania acusó al estado ruso de financiar a hackers para tumbar su red eléctrica el pasado año; son tendencias de financiación que van a ir aumentando, mercenarios cibernéticos que colaboran con gobiernos para atacar a otros países o corporaciones.

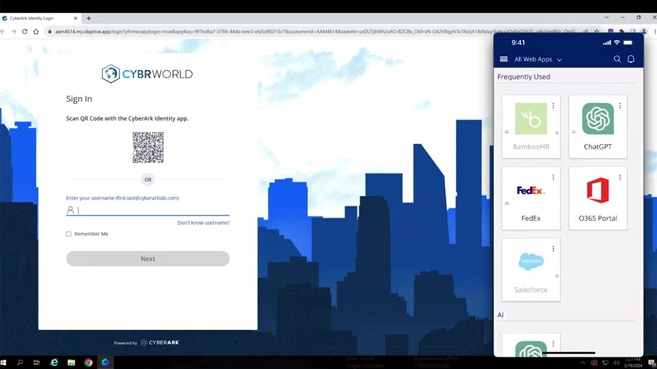

5. La habilidad de protección se está viendo comprometida

Los métodos establecidos de gestión de riesgos de la información se están viendo erosionados por actores externos (aunque no siempre maliciosos). Con el paso de los años las juntas ejecutivas han entendido el valor de la seguridad, pasando de estar en el último puesto de sus prioridades al primero; aun así, la intrusión de gobiernos o la destreza de los hackers hace difícil responder con capacidades suficientes a esos agentes.

6. Los investigadores silencian y esconden las vulnerabilidades

Las compañías quieren evitar que sus brechas de seguridad se hagan públicas disuadiendo agresivamente a las personas que encuentran las vulnerabilidades; para ello, cuando algún investigador de seguridad encuentra un agujero en sus sistemas es demandado por la compañía. Con ello se alimenta una política de esconder problemas y mantener a los usuarios en la ignorancia.

7. Seguros contra ciberataques, retirados del mercado

Las aseguradoras que se han embarcado en los seguros cibernéticos no han calculado bien los riesgos, y poco a poco se están dando cuenta del agujero sin fondo que puede suponer una póliza a pagar por cada ataque sufrido por los clientes. Por ello, las aseguradoras han empezado progresivamente a retirar este tipo de productos del mercado.

8. Los gobiernos se volverán más intervencionistas

Los diferentes estados se han dado cuenta de que la gran cantidad de información personal que gestionan muchas compañías está descontrolada y sin protección legal sobre los derechos de los usuarios. Una evidencia es la cancelación del pacto Safe Harbor ente EE.UU. y la Unión Europea; poco a poco, el gobierno intervendrá más en el mercado tecnológico.

9. Las habilidades criminales escaparán a las políticas internacionales

Los cibercriminales a día de hoy son muy habilidosos, hasta el punto de ir varios pasos por delante de las organizaciones que los persiguen; eso, junto con el hecho de que suelan operar desde países exteriores contra sus víctimas, hace que sea casi imposible atraparles.