El cibercrimen utiliza la analítica de datos para medir a sus "víctimas por clic"

HP advierte del aumento de campañas a través de ficheros PDF mailiciosos y exploits de Office y señala que persisten los ataques utilizando macros de Office

HP ha publicado su informe trimestral HP Wolf Security Threat Insights, que revela que los atacantes siguen encontrando formas innovadoras de influir en los usuarios e infectar los terminales. El equipo de investigación de amenazas de HP Wolf Security descubrió varias campañas destacables, incluyendo:

- La campaña DarkGate utiliza herramientas publicitarias para perfeccionar los ataques: los archivos PDF adjuntos maliciosos, que se hacen pasar por mensajes de error de OneDrive, dirigen a los usuarios a contenidos patrocinados alojados en una conocida red publicitaria. Esto conduce al malware DarkGate.

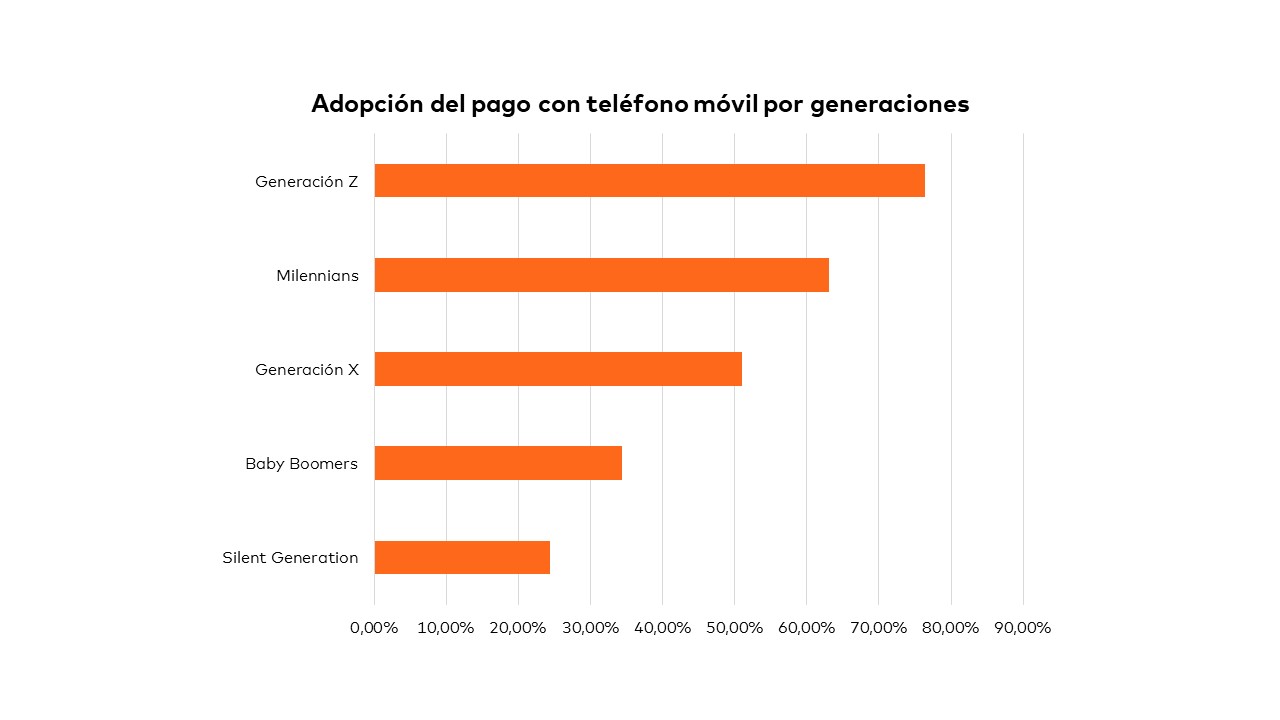

- Mediante el uso de servicios publicitarios, los potenciales atacantes pueden analizar qué reclamos generan una mayor tasa de clics e infectan al mayor número de usuarios, lo que les ayuda a perfeccionar las campañas para obtener el máximo impacto.

- Los ciberdelincuentes pueden utilizar las herramientas CAPTCHA para evitar que los entornos aislados analicen el malware y detengan los ataques asegurándose de que sólo los humanos hagan clic.

- DarkGate proporciona a los ciberdelincuentes una puerta trasera de acceso a las redes, exponiendo a las víctimas a riesgos como el robo de datos y el ransomware.

- Cambio de macros a exploits de Office: en el cuarto trimestre, al menos el 84 % de los intentos de intrusión que afectaron a hojas de cálculo y el 73 % a documentos de Word, trataron de aprovechar vulnerabilidades de las aplicaciones de Office, con lo que continúa la tendencia a abandonar los ataques a Office con macros. No obstante, los ataques con macros siguen teniendo su lugar, especialmente en el caso de los ataques que aprovechan malware barato como Agent Tesla y XWorm adquiridos en lugares como la dark web.

- El malware en PDF va en aumento: el 11 % del malware analizado en el cuarto trimestre utilizó PDF para distribuir malware, frente a solo el 4 % en el primer y segundo trimestre de 2023. Un ejemplo notable fue una campaña de WikiLoader que utilizaba un falso PDF de entrega de paquetes para engañar a los usuarios e instalar el malware Ursnif.

- Discord y TextBin se utilizan para alojar archivos maliciosos: los ciberdelincuentes están utilizando sitios web legítimos de intercambio de archivos y texto para alojar archivos maliciosos. Las organizaciones suelen confiar en estos sitios, lo que les ayuda a evitar protecciones basadas en la detección, que no son capaces de escáneres este antimalware con un resultado positivo y aumenta las posibilidades de los atacantes de pasar desapercibidos.

Alex Holland, analista senior de malware del equipo de investigación de amenazas de HP Wolf Security, comenta: "Los ciberdelincuentes se están volviendo expertos en meterse en nuestras cabezas y entender cómo trabajamos. Por ejemplo, el diseño de los servicios en la nube más populares siempre se está perfeccionando, por lo que cuando aparece un mensaje de error falso, no necesariamente hace saltar las alarmas, aunque el usuario no lo haya visto antes. Con GenAI generando contenidos maliciosos aún más convincentes a un coste mínimo, distinguir lo real de lo falso sólo será más difícil".