Los ciberdelincuentes continúan haciendo un uso intensivo del error tipográfico

En 2022 se presentaron casi 6.000 denuncias por ciberocupación

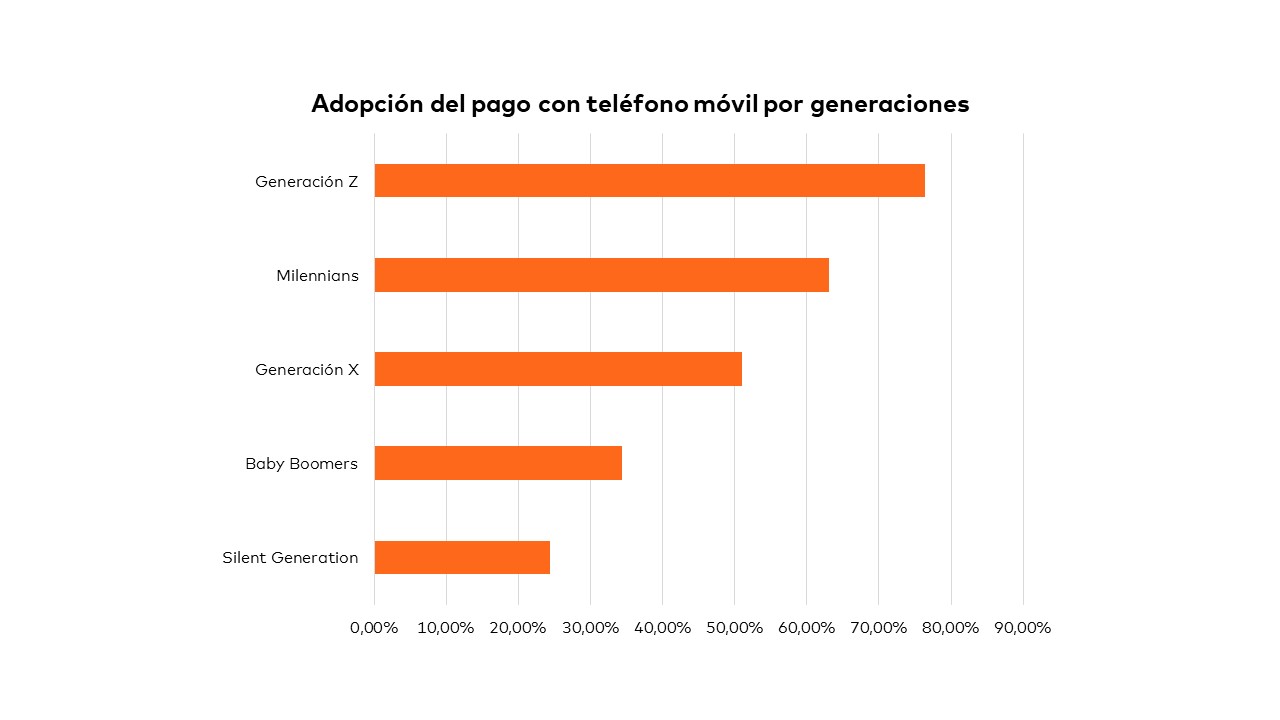

El typosquatting, que lidera el ranking de la ciberocupación, consiste en registrar un nombre de dominio modificado o mal escrito para redirigir a los usuarios a un sitio web fraudulento. Según datos de la Organización Mundial de Propiedad Intelectual, en 2022 se presentaron casi 6.000 denuncias a este organismo por ciberocupación, una cifra un 10% superior respecto a 2021 y que, según todas las previsiones, para este año seguirá siendo una tendencia al alza.

En el año 2022 se presentaron casi 6.000 denuncias por ciberocupación, por este motivo el equipo de ciberseguridad de acens ha recopilado las principales técnicas de ataque:

- Extensión. Los hackers registran un dominio libre de una empresa, normalmente las extensiones menos solicitadas. Por ejemplo, Versace denunció el año pasado la ocupación de extensión de los dominios ‘versace.cam’ y ‘versace.club’, entre otros. En España la mayoría de las empresas registra la extensión .es y la .com, quedando extensiones como .eu a disposición de los ciberdelincuentes.

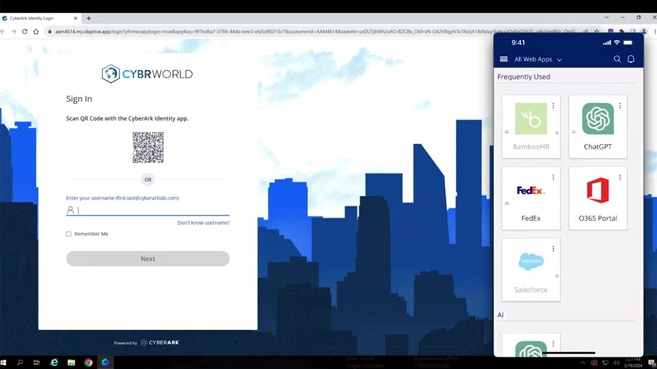

- Sustitución. Sustituyen uno o varios caracteres por otros que, a simple vista, parecen similares. Por ejemplo, si llega un email de ‘promos@rnovistar.com’ puede parecer que Movistar nos está enviando una promoción, pero si se observa bien el nombre de dominio se aprecia que la “m” ha sido sustituida por “rn”.

- Inserción. Es frecuente también añadir una letra que, además, en ocasiones se confunde con la extensión, como ‘incibes.es’ o ‘gooogle.com’.

- Intercambio. Aquí los ciberocupas cambian de posición u omiten alguna letra respecto del nombre real que se busca, por ejemplo ‘acesn.com’.

“Estos sitios web suplantados suelen ir enlazados a emails fraudulentos y a campañas de phishing que, en muchas ocasiones, tienen éxito fácilmente", declara Manuel Prada Mateo, responsable de Seguridad IT en acens.