El anti-virus ya no es suficiente

La seguridad es un pilar fundamental de la transformación digital y, en una economía basada en el dato, la ciberseguridad se ha convertido en una prioridad para las organizaciones. En el transcurso del webinar `Día de la seguridad: El dato como principal activo´, diversos expertos han explicado cómo deben anticiparse las compañías para evitar posibles ataques y pérdidas de información.

La movilidad, cloud computing y el Internet de las Cosas mejoran la productividad y la competitividad, pero aumentan el riesgo y los activos que deben protegerse. Entre los principales factores que provocan las amenazas se encuentran la utilización de software desactualizado, la profesionalización de los atacantes y la disponibilidad de herramientas de ataque, hecho que posibilita la aparición de nuevos actores.

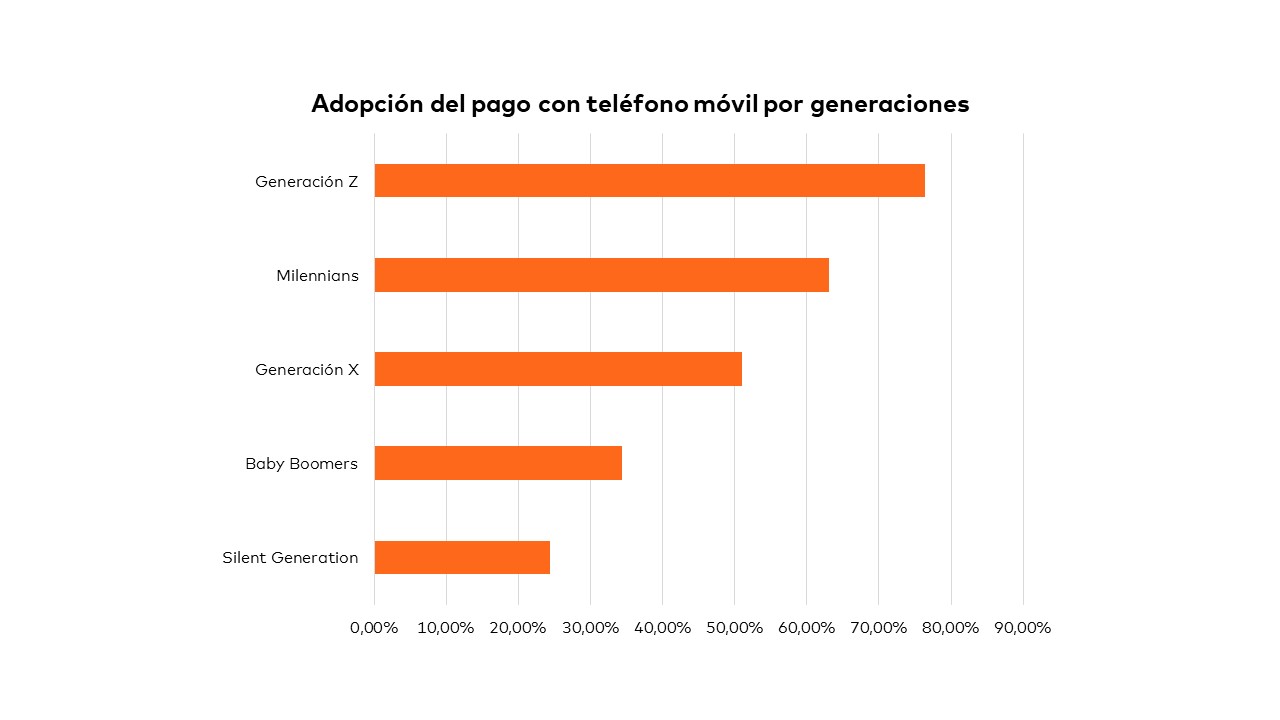

Para Alberto Arbizu, Sales Manager de Citrix Cloud Network, la movilidad “no es una moda, es algo que ha venido para quedarse”. Los usuarios están solicitando poder utilizar su información y documentos privados en los dispositivos de empresa, lo que trae consigo una serie de complejidades para las compañías. “El usuario, por primera vez en la historia, es el que demanda a los departamentos de telecomunicaciones más seguridad, más disponibilidad y nuevas aplicaciones”, asegura.

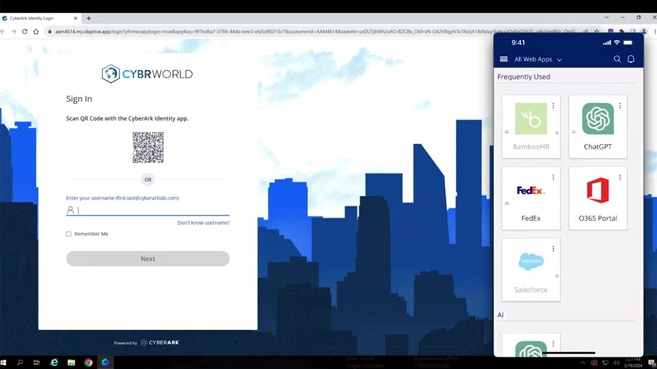

Arbizu explica que existe un nuevo modo de acceso que no había sido contemplado anteriormente: el de los nuevos usuarios móviles a través de las aplicaciones móviles. Por ello, Citrix ha creado NetScaler Unified Gateway, una solución para los usuarios tradicionales de NetScaler, sin coste adicional, que les permite el acceso a través de una URL única para cada uno de ellos.

José Fidel Tomás, ingeniero de Preventa en Seguridad de Juniper España, asegura que los responsables de seguridad se encuentran ante una disyuntiva, ya que están invirtiendo grandes cantidades de dinero en asuntos de seguridad, “pero realmente no se están sintiendo seguros”. Además, Tomás añade que la forma de medir la inversión en seguridad no es la óptima. “Muchas veces tendemos más a entender que somos más seguros o menos seguros en base al número de ataques que estamos bloqueando y que nos muestra nuestro IPS en el perímetro, frente a los riesgos que realmente estamos teniendo en el negocio o a lo que realmente necesitamos en él”, apunta.

El Software-Defined Secure Network de Juniper opera la red en general como un único dominio de seguridad, creando y gestionando de manera centralizada políticas de seguridad alineadas con los objetivos de negocio. Asimismo, recopila y distribuye la inteligencia frente a amenazas de múltiples fuentes de datos y aprovecha los beneficios de la nube para realizar análisis en tiempo real. “Los servicios en nube de seguridad nos dan la posibilidad de implementar un servicio nuevo muy potente de detección y de aplicación de políticas en muy poco espacio de tiempo. Es encontrar al malo mucho más rápido sabiendo quién es mucho más rápido. […] Pensamos que hay que cambiar el concepto y la forma de pensar; pasar de pensar en la seguridad en la red a realmente pensar en redes seguras”.

Juan Navarro, Sales Specialist Security Products de Hewlett Packard Enterprise, también incide en que las mayores inversiones en seguridad se están realizando en el perímetro, mientras que las aplicaciones no están siendo protegidas. “Estamos poniendo mucho foco en la parte del perímetro, pero estamos exponiendo aplicaciones en internet a las que puede acceder cualquier persona desde cualquier parte del planeta y no le estamos prestando suficiente atención. En los últimos años, el 84% de las violaciones de seguridad han ocurrido en la capa de aplicación”, asegura.

Este especialista de HPE señala que lo idóneo es corregir las vulnerabilidades de las aplicaciones en las etapas tempranas de desarrollo, ya que hacerlo cuando están en producción supone un coste muy elevado. Incluir la seguridad desde el principio permite a los desarrolladores disponer de soluciones o servicios que faciliten el análisis de vulnerabilidades. La solución HPE Security Fortify analiza las vulnerabilidades e informa sobre cuál va a ser su impacto, dónde están y cómo corregirlas.

Incremento de los ataques DoS

Los ataques de denegación de servicio (DoS, Denial of service) son cada vez más numerosos, dada la facilidad y rapidez con que se ejecutan. José María Cayuela, Sales Security Manager de Akamai, señala que entre 2013 y 2015 se produjo un cambio evolutivo muy relevante en relación con estos ataques, ya que las organizaciones que los realizan detectaron que se trataba de una sencilla forma de conseguir monetización en internet. “En un ataque que observamos el año pasado, en alrededor de 10 minutos se consiguió lanzar un ataque de 300 GBits por segundo contra una determinada compañía. Esto es una barbaridad”, expone.

La plataforma inteligente de Akamai proporciona servicios de entrega de contenido y servicios de seguridad, tanto para ataques lanzados contra el entorno web como para proteger los activos de sus clientes. El software de la compañía genera mapas de internet de forma continuada para obtener información detallada de las condiciones de la red, detectar instantáneamente dispositivos e identificar, absorber y bloquear las amenazas. “Akamai es la que tiene la visión más global con la que es capaz de ponerse en medio del atacante y la compañía para intentar protegerla y ofrecer información de qué tipo de ataque se está ejecutando contra este tipo de organización y defenderla”, concluye José María Cayuela.

El antivirus ya no es suficiente

Debido al actual grado de sofisticación del malware, los programas antivirus no pueden proteger completamente a las organizaciones. Por ello, Panda Security ha desarrollado Adaptative Defense 360, una solución que nace en la nube de Panda y monitoriza constantemente el Endpoint: detecta proactivamente los ataques, recopila la información necesaria para responder a las violaciones de seguridad y aplica acciones de remediación de forma automática para minimizar el impacto y el alcance de la infección. “Con todo ese informe forense podemos responder a esa violación de nuestra seguridad y luego podemos tomar acciones preventivas para que no nos vuelva a ocurrir. Eso también es importante, porque entiende por dónde vienen tus amenazas y te puedes securizar de alguna otra manera distinta a la que estás haciendo”, asegura Ángel Suz, Key Account Manager de Panda Security.

Este servicio permite tener un control continuo de todas las aplicaciones en ejecución, ofreciendo protección antimalware, un filtrado web, un firewall personal y control de dispositivos. “En `productividad y gestión´ podemos pedir a la consola que nos mande informes diarios. Cada vez que tenemos una alerta nos envía un correo electrónico a las personas que nosotros designemos. Con lo cual, es una muy buena herramienta y, sobre todo, desasistida”, apunta Suz.

Securización de dispositivos de impresión y computación

Los datos están creciendo de forma exponencial y, con ellos, el número de ataques y de brechas en la seguridad. “Un 92% de las mayores empresas del mundo han reconocido tener brechas en la seguridad. Un 65% de esas brechas ha ocurrido desde dentro de la propia empresa, de tal manera que el firewall o las comunicaciones perimetrales no han podido tomar acción contra esos ataques porque se han producido, vamos a decirlo así, accidentalmente por parte de los empleados. Estos daños han tenido un impacto de 7,7 billones en las empresas más grandes del mundo”, asegura Melchor Sanz, director de Preventa y Tecnología de HP Inc.

Por ello, HP Inc. ha establecido altas medidas de seguridad para garantizar que los datos alojados en dispositivos de impresión y en dispositivos de computación sean prácticamente invulnerables. La compañía ha incorporado un sistema de chip criptográfico TPM (Módulo de Plataforma Segura) en sus impresoras que aloja las credenciales de acceso de los usuarios y ha desarrollado la solución HP Sure Start, tecnología que permite la detección y autorreparación de ataques maliciosos a la BIOS (Sistema Básico de Entrada y Salida). Estas funciones han conseguido que las nuevas impresoras láser de HP sean consideradas las más seguras del mundo.

Si deseas ver el webinar completo bajo demanda, puedes hacerlo aquí